はじめに

近年、クラウドネイティブなアプリケーション開発の潮流の中で「マイクロサービスアーキテクチャ」が注目を集めています。モノリシックなシステムを単一リポジトリや単一アプリとして開発・運用するのに比べ、機能ごとに分割された“小さな”サービスを組み合わせる方式は、大規模開発やアジリティ(俊敏性)を求められる現場で大きなメリットをもたらすといわれます。

しかし、マイクロサービス化を安易に進めると、運用が過度に複雑化し、逆に開発やデリバリーが遅延するリスクも存在します。そこで本記事では、マイクロサービスアーキテクチャを設計する際に押さえておくべき注意事項やポイントを、導入目的から設計・運用面まで体系的にまとめます。

1. マイクロサービスアーキテクチャの概要と導入目的

1-1. モノリシックとの対比

従来型のモノリシックアーキテクチャでは、アプリケーションのすべての機能を1つのプロジェクト・リポジトリとして開発・デプロイしていました。これは、小規模開発や初期段階ではシンプルで問題ないケースも多いのですが、以下のような課題を抱えやすいです。

・コードベースが巨大化し、ビルドやテストに時間がかかる

・リリースが一括になるため、1つの機能変更が他機能に影響を及ぼしやすい

・ある部分だけをスケールアップしたい場合も、アプリ全体をスケールさせる必要がある

一方、マイクロサービスはアプリケーション全体を複数のサービス(コンポーネント)に分割し、それぞれが独立してデプロイ・スケール可能な構成とするアーキテクチャです。サービスごとにチーム編成を行い、技術スタックを自由に選ぶことで、それぞれが迅速な開発・運用を行える利点があります。

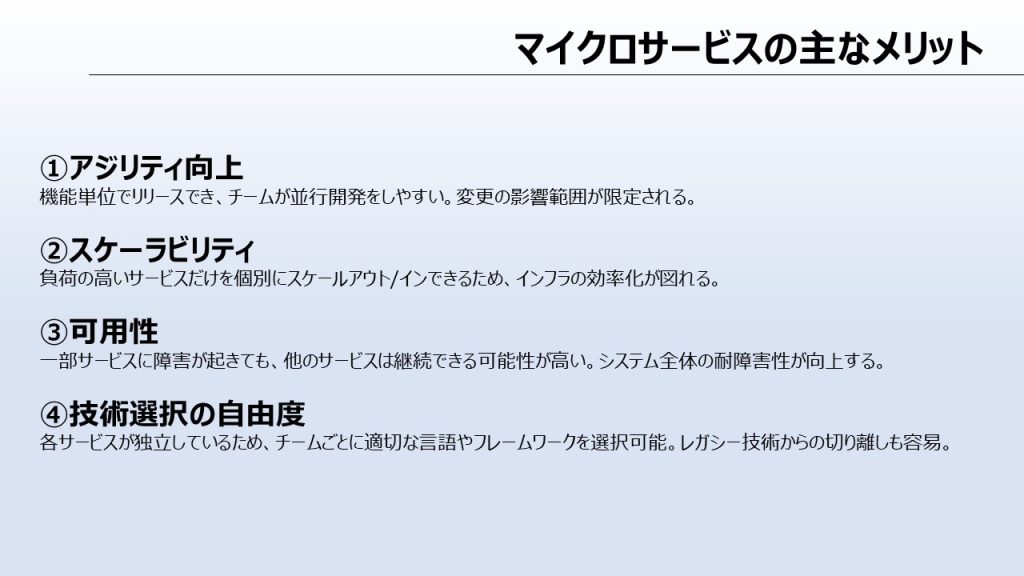

1-2. 主な導入目的・メリット

マイクロサービスの導入目的としては、以下のようなものが挙げられます。

とはいえ、これらのメリットを実現するには、それぞれのサービス間通信、データ管理、デプロイパイプラインなどをしっかり設計しなければなりません。

2. サービス分割の考え方

2-1. ドメイン駆動設計(DDD)の活用

マイクロサービスの基本的な考え方として、ドメイン駆動設計(DDD)の概念を採用するケースが増えています。DDDでは、業務ドメインを「境界づけられたコンテキスト(bounded context)」ごとに分割し、それぞれを独立したモデルとして捉えます。

この境界づけられたコンテキストをそのまま“マイクロサービスの単位”とすることで、機能境界が明確になり、チーム間の調整コストが下がります。

2-2. サービスが小さすぎる問題

「マイクロサービスだからサービスは小さくなければいけない」と意識しすぎて、極端に細かい粒度で分割してしまうと、通信が複雑化して運用負担が跳ね上がる可能性があります。サービス間コールの嵐によって、レスポンスが遅延したり障害が連鎖するリスクが高まるのです。

分割の目安としては、チーム単位で独立して運用できる大きさを基準にし、実際に運用しながら徐々に分割や統合を調整していくアプローチが望ましいでしょう。

2-3. コンウェイの法則とチーム組織

「システムの構造は、それを作る組織の構造を反映する」と言われるコンウェイの法則は、マイクロサービスにも当てはまります。

・一つのマイクロサービスが一つのチームに対応し、そのチームがエンド・ツー・エンドで責任を持つ体制を構築する

・チーム間のコミュニケーションを最小化し、サービスの依存関係を減らすこのような組織設計こそが、マイクロサービスのメリットを引き出す上で極めて重要です。

3. インターフェイスと通信パターン

3-1. APIデザインの要点

マイクロサービス間では、RESTful APIやgRPCなどのプロトコルを用いて通信を行うのが一般的です。ここでの注意点としては、APIのバージョン管理と後方互換性があります。サービスが独立リリースされるため、あるサービスがAPIを変更した場合、既存のクライアントが破壊的変更を受けないよう、バージョンやエンドポイントの取り扱いを慎重に行わなければなりません。

RESTかgRPCか?

- RESTful API: HTTP/JSONベースで扱いやすく、Webアプリとの親和性が高い。

- gRPC: Protocol Buffersを使用した高速・効率的なバイナリ通信。言語間でのスキーマ定義やストリーミングなどの特徴を活かしやすい。

サービスの利用用途やパフォーマンス要件、チームのスキルセットに応じて選択すると良いでしょう。

3-2. 同期通信と非同期通信

マイクロサービス間の通信には、以下の2つのパターンがあります。

同期通信

・典型的なAPI呼び出し(RESTやgRPC)で、クライアントがリクエストを送ってレスポンスを待つ。

・分かりやすいが、呼び出し元・呼び出し先の強い依存が発生しやすい。タイムアウトやネットワーク障害があればシステム全体に影響が及びやすい。

非同期通信

・メッセージング(Kafka、RabbitMQ、SNS/SQSなど)やイベント駆動型のパターン。

・サービス間の疎結合化が進み、障害耐性が向上する一方で、イベントの可視化や整合性確保が難しくなる。

アプリケーションの要件や可用性要件、リアルタイム性などを鑑みて、同期と非同期の両面をうまく使い分けることがポイントです。

3-3. APIゲートウェイとサービスメッシュ

複数のマイクロサービスを外部に公開する際には、APIゲートウェイパターンを導入するのが一般的です。ゲートウェイを設けることで、以下のようなメリットが得られます。

- 認証/認可、レートリミット、リクエストルーティングなどを一元管理できる

- 外部クライアントからサービス群を隠蔽できる(内部実装の変更が容易)

さらに、サービス間通信を細かく制御したい場合は、**サービスメッシュ(Istio、Linkerdなど)**を導入することで、認証/TLS暗号化や観測性、トラフィック制御を強化できます。ただし、サービスメッシュは導入コストが高く、オーバーヘッドも無視できないため、システム規模に応じた判断が必要です。

4. データ管理とトランザクション

4-1. データベースの分割と整合性

マイクロサービスの原則としては、「各サービスは自身のデータを独立に管理する」ことが推奨されます。すなわち、データベースを共有しないでサービスごとにデータストアを持ち、他サービスから直接クエリされることを禁止する手法です。こうすることで、スキーマ変更やスケーリングをサービス単位で完結できるメリットがあります。

一方、分割されたデータがサービス間で整合性を保つ必要がある場合、二相コミットのような分散トランザクションを適用すると複雑さが増大します。最近は**最終的整合性(Eventual Consistency)**をベースに、イベントドリブンでデータ状態を同期するアプローチがよく取られています。

4-2. CQRSとイベントソーシング

サービスが高度に分割されると、読み取り負荷と書き込み負荷を分離したり、イベントベースで状態を管理したりすることが有効になる場合があります。典型的なのがCQRS(Command Query Responsibility Segregation)とイベントソーシングの組み合わせです。

- CQRS: 書き込み操作(コマンド)と読み取り操作(クエリ)を別々のデータモデルに分離し、パフォーマンスと拡張性を向上させる。

- イベントソーシング: 状態を直接書き換えるのではなく、すべての変更履歴(イベント)を蓄積し、必要に応じて状態を再構築する。

これらの設計パターンにより、一部サービスの機能拡張やデータモデルの変更にも強くなる一方、実装や運用の複雑度は高まります。

4-3. キャッシュとデータレプリケーション

マイクロサービス間でのデータアクセスを最適化するために、分散キャッシュ(Redis、Memcachedなど)やデータのレプリケーションを導入するケースも多いです。

キャッシュを導入する際は、整合性や有効期限、キャッシュ不整合時の対応ルールを明確化する必要があります。データ量やリアルタイム性を考慮して、どの部分をキャッシュするのか慎重に設計してください。

5. テスト戦略とCI/CDパイプライン

5-1. テストの多層化

マイクロサービス環境ではテストがより複雑になります。単体テストやコンポーネントテストはもちろん、サービス間連携を検証する統合テスト(Integration Test)や、実際のAPIゲートウェイを通したエンド・ツー・エンドテストが欠かせません。

さらに、契約ベースでAPIの相互依存を検証するContract Testを導入すると、サービス間の破壊的変更を早期に検知できるメリットがあります。

5-2. CI/CDパイプラインの分割

モノリシックでは一つのリポジトリで一括ビルド・一括デプロイでしたが、マイクロサービスでは「各サービスごとに独立したCI/CDパイプライン」を構築するのが一般的です。

- リポジトリを分割し、サービス単位でバージョン管理・ビルドを行う

- リリースのタイミングをチームが自由に決定できるようにする

- テストやセキュリティスキャンなどを自動化し、迅速に変更を反映

このように、サービス単位で素早くリリースできる体制がマイクロサービスの真価を引き出す鍵です。

5-3. カナリアリリースやブルーグリーンデプロイ

大規模なサービスでいきなり新バージョンをリリースすると、想定外の問題が起きた際に大きな影響が出る可能性があります。そのため、カナリアリリース(一部のトラフィックだけ新バージョンにルーティングし、問題がなければ段階的に切り替える)やブルーグリーンデプロイ(2つの本番環境を用意して切り替える)といった手法を組み合わせて、障害時のロールバックをスムーズにできる設計にしておくとリスクが減ります。

6. 監視とオブザーバビリティ

6-1. ログ・メトリクス・トレースの統合

マイクロサービスはサービスが増えるほど、ログやメトリクス、トレースが散在しがちです。これを統合管理できる仕組み(例:Elastic Stack、Prometheus/Grafana、OpenTelemetryなど)を導入し、可観測性(Observability)を高めることが重要となります。

- ログ収集: すべてのサービスから標準的なフォーマットでログを一元的に収集・解析

- メトリクス: CPUやメモリ、リクエストレイテンシ、エラー率などをモニタリング

- ディストリビューテッドトレーシング: サービス間のリクエストフローを可視化し、どこで遅延やエラーが発生しているか特定

こうした情報を集約してダッシュボードを構築し、障害時やパフォーマンス低下時に素早くトラブルシューティングできる体制を整えることが求められます。

6-2. アラートとインシデント対応

可観測性を高めても、人間が迅速に対応できなければ意味がありません。アラートのルール設計と運用フローを整備し、障害や異常兆候を検知した際に担当チームへ自動通知できる仕組みを構築します。

- SLA/SLO/SLIを定義し、どの程度のパフォーマンスを目標に運用するのか明確化

- アラートのレベル分けを行い、本当に重要なものだけが真夜中でも通知されるように設定

- インシデント対応のための手順書や、ポストモーテムでの振り返り文化の醸成

マイクロサービスは障害が局所化されるメリットがある一方で、複数サービスの複合要因で問題が発生しやすい側面があり、体系立った運用が欠かせません。

7. セキュリティと認証・認可

7-1. ゼロトラストモデルの導入

サービス同士が多数存在するマイクロサービス環境では、従来の境界防御(ファイアウォールで外部を遮断する)だけでは不十分です。ゼロトラストの考え方を採用し、サービス同士の通信でも認証・暗号化を行い、最小限の権限しか与えないアプローチが増えています。

- mTLS(相互TLS)によるサービス間通信の暗号化・認証

- OAuth 2.0やOpenID Connectなどのトークンベース認証の導入

- RBAC(Role-Based Access Control)やABAC(Attribute-Based Access Control)で細かなアクセス制御

7-2. APIキー・トークン管理

マイクロサービスで外部APIや内部APIを呼び出す際、認証用のAPIキーやトークンをどのように安全に管理するかが重要なポイントです。

- Secret ManagerやVaultなどの仕組みを使って、環境変数に秘匿情報を埋め込まない

- ログやコンソールにAPIキーが出力されないようにフィルタリング設定

- 有効期限やローテーションポリシーを明確にし、漏洩リスクを最小化

セキュリティインシデントが発生した場合にすぐ対応できるよう、キー管理やレポーティングの体制を整備しておく必要があります。

8. マイクロサービス導入時のアンチパターン

8-1. 機能分割に失敗して“分散モノリス”に

サービスを分割したつもりが、各コンポーネントが強く依存し合っていて結局同時リリースしないと動作しないという状況は“分散モノリス”と揶揄される。これではマイクロサービスのメリットが得られず、通信も増えてデメリットだけが大きくなる典型的なアンチパターンです。

8-2. 設計思想の欠如で混乱する技術選択

「各チームが自由に技術スタックを選べる」といって、データベースや言語、フレームワークがバラバラすぎると、全体の管理や学習コストが膨大になります。多少のガイドラインや共通基盤を設定しないと、メンテナンス性が失われる可能性が高いです。

8-3. 運用チームのサイロ化

マイクロサービスは“you build it, you run it”の精神に基づいて、開発者と運用者が協力して責任を負うべきですが、従来の運用チームがサイロ化し、開発チームとの協力体制が築けないケースがあります。結果として、インフラ構成が複雑なのに誰も把握していないような状況になりかねません。

9. まとめ

マイクロサービスアーキテクチャはモノリシックアプリケーションとは異なる設計・運用思想を要し、大きなメリットと同時に新たな複雑性をもたらします。以下に、今回紹介した注意事項・ポイントをまとめます。

①サービス分割はドメイン単位

・DDDを活用し、境界づけられたコンテキストに沿って機能を分割

・ただし、過度な細分化は複雑性を招く

②通信設計を慎重に

・同期/非同期の使い分け

・APIバージョニングや後方互換性の確保

・場合によってはサービスメッシュやAPIゲートウェイの導入

③データはサービスごとに独立管理

・分散トランザクションは避けられない場合、最終的整合性やイベント駆動を検討

・CQRSやイベントソーシングで柔軟性を高めることも可能

④CI/CDとテスト戦略

・各サービスの独立リポジトリとパイプライン

・統合テスト、Contract Test、カナリアリリースなどによるリリースリスク低減

⑤監視・オブザーバビリティの強化

・ログ、メトリクス、トレースを収集して可視化

・SLA/SLOを明確にし、アラートやインシデント対応を整備

⑥セキュリティ・認証/認可

・ゼロトラストモデルの導入(mTLSやトークンベース認証)

・APIキーやシークレット管理、暗号化通信の徹底

⑦アンチパターンに注意

・分散モノリス化、無秩序な技術選択、運用チームのサイロ化など

マイクロサービスを成功させるには、組織体制から技術スタック、プロセス設計までを一貫した方針で整合させる必要があります。小規模のサービスから徐々にマイクロサービスの利点を活かしていくアプローチが現実的でしょう。

特に最近は、Kubernetesなどのコンテナオーケストレーション基盤が整備され、サービスメッシュやObservabilityツールも充実してきました。これらをうまく組み合わせることで、マイクロサービス運用に伴う複雑性を抑えつつ、高いアジリティとスケーラビリティを実現することが可能です。

これからマイクロサービス導入を検討している方、あるいはすでに直面している方は、ぜひ本記事で紹介した注意事項やポイントを踏まえ、自社のビジネス要件や組織文化に合った設計・運用方法を模索してみてください。

10.【参考】関連用語

1. サービスメッシュ(Service Mesh)

定義:

サービスメッシュは、マイクロサービス間の通信を管理・制御するためのインフラ層です。これにより、各サービスがネットワーク通信に関する複雑なロジックを持つ必要がなくなり、マイクロサービスの開発と運用がシンプルになります。

役割:

・通信のトラフィック管理:負荷分散、ルーティング、リトライなど。

・セキュリティ:通信の暗号化やサービス認証。

・監視と可観測性:マイクロサービス間の通信データをトレースして問題を可視化。

・エラーハンドリング:障害が発生しても影響を最小化。

関連ツール:

Istio、Linkerdなどが代表的なサービスメッシュツールです。

マイクロサービスとの関係:

マイクロサービスアーキテクチャでは、各サービスが独立して動作しますが、それらが頻繁に通信する必要があるため、通信の複雑さが課題となります。サービスメッシュはその複雑さを解消し、運用の効率を高めます。

2. モジュラーモノリス(Modular Monolith)

定義:

モジュラーモノリスは、1つのアプリケーション(モノリス)内に、モジュールごとに分離された構造を持つ設計手法です。各モジュールは独立性を保ちながら、1つのデプロイユニットとして管理されます。

特徴:

・コードの再利用性が高く、モジュール間の依存関係を明確に管理。

・モジュール化により、将来的にマイクロサービスへ移行しやすい。

・分散システムの複雑さを回避しながらも、コードベースを整理可能。

マイクロサービスとの関係:

モジュラーモノリスは、マイクロサービスへ移行する手前の段階としてよく採用されます。初期段階では運用の負担を減らし、システムが成熟するにつれてマイクロサービス化を進めるための基盤を提供します。

3. Kubernetes

定義:

Kubernetesは、コンテナ化されたアプリケーションのデプロイ、スケーリング、管理を自動化するためのプラットフォームです。Googleが開発し、現在はCNCF(Cloud Native Computing Foundation)が管理しています。

主な機能:

・コンテナのオーケストレーション:複数のコンテナを効率的にデプロイ、スケール、管理。

・負荷分散:トラフィックを効率的に分配。

・自己修復:障害が発生したコンテナを再起動。

・スケーリング:負荷に応じたリソースの増減。

マイクロサービスとの関係:

マイクロサービスは小規模な独立したサービスで構成されるため、コンテナ技術(例:Docker)が一般的に利用されます。Kubernetesは、これらのコンテナをスケールさせたり、マイクロサービス間の通信を管理するための強力なツールです。

4. 可観測性(Observability)

定義:

可観測性とは、システムの内部状態を外部から観測・理解できる能力を指します。主にログ、メトリクス、トレースデータを用いて、システムの挙動を分析します。

要素:

・ログ:イベントの履歴を記録(例:エラーメッセージ)。

・メトリクス:CPU使用率やリクエスト数などの定量データ。

・トレース:リクエストの流れを追跡し、どのサービスで遅延やエラーが発生しているかを特定。

マイクロサービスとの関係:

マイクロサービスではサービス間の通信が多く、障害が分散して現れることがあります。そのため、可観測性はシステム全体をモニタリングし、問題箇所を特定するために不可欠です。

関連ツール:

Prometheus、Grafana、Jaeger、OpenTelemetryなどがよく使われます。